Киберполиция установила два основных способа поражения вируса Petya

КИЕВ, 28 июн — РИА Новости Украина. Способы распространения данного криптолокера, который использовался при кибератаке на Украину во вторник, идентичны тем, которые использовались WannaCry, сообщает Департамент киберполиции Национальной полиции Украины.

Смотрите также: Вирус Petya шагает по стране. Лучшие фотожабы

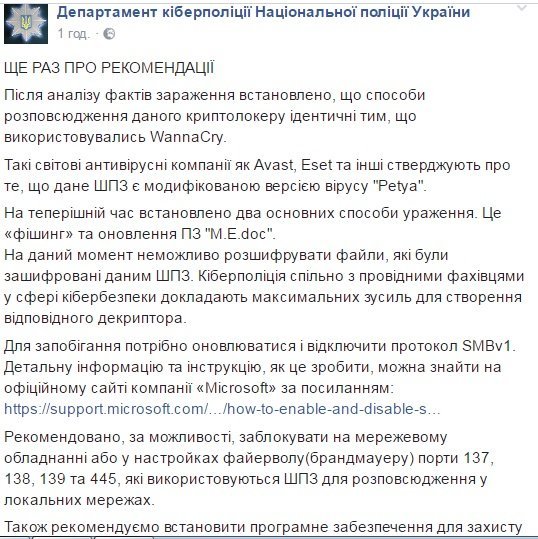

«Такие мировые антивирусные компании, как Avast, Eset и другие утверждают о том, что данное ШПЗ является модифицированной версией вируса «Petya». В настоящее время установлены два основных способа поражения. Это «фишинг» и обновление ПО «M.E.doc»», — говорится в сообщении, опубликованном на странице киберполиции в Facebook.

Департамент киберполиции Нацполиции Украины о кибератаке

Также отмечается, что на данный момент невозможно расшифровать файлы, которые были зашифрованы данным ШПЗ.

«Для предотвращения нужно обновляться и отключить протокол SMBv1. Подробную информацию и инструкцию, как это сделать, можно найти на официальном сайте компании «Microsoft» по ссылке. Рекомендуется, по возможности, заблокировать на сетевом оборудовании или в настройках файервола (брандмауэра) порты 137, 138, 139 и 445, которые используются ШПЗ для распространения в локальных сетях», — говорится в сообщении.

Также киберполиция рекомендует установить программное обеспечение для защиты главной загрузочной записи (MBR) от внесения несанкционированных изменений. Например «Mbrfilter», который можно загрузить по ссылке.

Глобальная атака вируса-вымогателя во вторник поразила IT-системы компаний в нескольких странах мира, в большей степени затронув Украину. Атаке подверглись компьютеры нефтяных, энергетических, телекоммуникационных, фармацевтических компаний, а также госорганов.

Вирус блокирует компьютеры и требует 300 долларов в биткоинах. Атака началась около 11.00. Способ распространения в локальной сети аналогичен вирусу WannaCry. По данным СМИ, на 18:00 биткоин-кошелек, который был указан для перевода средств вымогателям, получил девять переводов, с учетом комиссии за переводы пострадавшие перевели хакерам порядка 2,7 тысячи долларов.

Смотрите также: Рекомендации Госспецсвязи по восстановлению компьютерных систем

По данным антивирусной компании ESET, атака началась с Украины, которая больше других стран пострадала от нее. Согласно рейтингу компании по странам, пострадавшим от вируса, на втором месте после Украины — Италия, а на третьем — Израиль. В первую десятку также вошли Сербия, Венгрия, Румыния, Польша, Аргентина, Чехия и Германия.